Das Wichtigste in Kürze

- Was ist Schatten-IT? Tools, Apps und Cloud-Dienste, die ohne Freigabe der IT genutzt werden. Sie entsteht meist aus Zeitdruck, nicht aus böser Absicht.

- Wie groß ist das Problem? Laut Microsoft sind durchschnittlich über 1.000 Cloud-Apps pro Unternehmen im Einsatz. Rund 80 Prozent der Mitarbeitenden nutzen ungeprüfte Anwendungen.

- Welche Risiken entstehen? Sicherheitslücken, DSGVO-Verstöße, Datenabfluss, doppelte Lizenzkosten und persönliche Haftungsrisiken für die Geschäftsführung.

- Welche Plattform hilft? Microsoft 365 kombiniert Defender for Cloud Apps, Entra ID, Intune und Purview DLP zu einer integrierten Antwort auf Schatten-IT.

- Was ist der richtige Ansatz? Enablement statt Verbote: geprüfte Alternativen bereitstellen, schlanke Freigabeprozesse etablieren und eine No-Blame-Kultur leben.

- Warum jetzt handeln? Phishing und ungepatchte Web-Assets gehören laut Microsoft Digital Defense Report 2025 zu den dominierenden Angriffsvektoren. Schatten-IT verstärkt beide Risiken.

- CodeKlar als Partner: Wir analysieren Ihre Schatten-IT, bewerten Risiken und führen Microsoft 365 so ein, dass Sicherheit und Produktivität zusammenpassen.

Was ist Schatten-IT?

Schatten-IT, im Englischen Shadow IT, beschreibt die Nutzung von Software, Hardware oder Cloud-Diensten ohne Wissen der IT-Abteilung. Diese Tools werden weder geprüft noch zentral verwaltet. Damit entgehen sie dem Sicherheits- und Compliance-Monitoring.

Die Verbreitung wächst rasant. Cloud-Apps lassen sich in Sekunden anlegen, ohne IT-Beteiligung nutzen und einfach mit Kollegen teilen. Klassische Desktop-Software brauchte dafür früher Wochen.

Typischerweise gelangt Schatten-IT auf zwei Wegen ins Unternehmen:

- Nicht freigegebenes Tool: Mitarbeitende nutzen eine fremde App, um Firmendaten zu speichern oder zu teilen.

- Privates Konto in freigegebenem Tool: Eine offiziell zugelassene App wird mit einem persönlichen Account statt mit dem verwalteten Firmenkonto verwendet.

Besonders verbreitet ist Schatten-IT bei SaaS-Anwendungen. In den meisten Unternehmen ist sie längst Alltag, ohne dass sie sichtbar wäre.

Warum entsteht Schatten-IT?

Schatten-IT entsteht selten aus Bosheit. Sie entsteht aus dem Spannungsfeld zwischen konkretem Bedarf und langsamen Prozessen. Vier Treiber dominieren:

- Tempo schlägt Prozess: Offizielle Freigaben dauern oft zu lange. Mitarbeitende greifen zum erstbesten Tool, das funktioniert.

- Bessere Funktionen: Manche fremde App löst eine Aufgabe schlicht besser als die offizielle Lösung. Wer Shadow IT einsetzt, will meist produktiver werden.

- Fehlendes Risikobewusstsein: Viele Beschäftigte wissen schlicht nicht, welche Folgen ein nicht geprüftes Tool haben kann.

- Fehlende Alternativen: Häufig gibt es im Unternehmen schlicht kein Werkzeug für den konkreten Anwendungsfall.

Faustregel für die Entscheidung: Wer Schatten-IT vermeiden will, muss zuerst die Ursachen abstellen, nicht die Symptome.

Risiken und Folgen unkontrollierter Schatten-IT

Grundsätzlich kann man davon ausgehen, dass Mitarbeitende in bestem Wissen und Gewissen handeln – also nicht bewusst unsichere oder datenschutzrechtlich kritische Software installieren und nutzen würden. Doch gutes Gewissen allein reicht nicht aus, um ein Unternehmen vor Schaden zu schützen.

Auch wenn Schatten-IT einigen Angestellten die Arbeit erleichtern mag, überwiegen die Nachteile deutlich. Die Implementierung von Shadow IT kann der vorhandenen IT-Infrastruktur sehr stark schaden. Wenn IT-Teams nicht nachverfolgen können, wie Tools und Dienste genutzt werden, ist ihnen möglicherweise nicht bewusst, in welchem Umfang Schatten-IT das Unternehmen durchdrungen hat.

Sicherheitslücken und Datenabfluss

Unautorisierte Anwendungen entgehen dem Patch- und Sicherheitsmanagement. Updates fehlen, Konfigurationen bleiben unsicher. Genau hier setzen Angreifer an.

Laut Microsoft Digital Defense Report 2025 entfallen über 40 Prozent der jüngsten Ransomware-Fälle auf hybride Cloud-Komponenten. Schatten-IT verstärkt dieses Risiko zusätzlich.

DSGVO-Verstöße und Compliance-Probleme

Sobald Kunden- oder Personaldaten in ungeprüften Tools landen, drohen Bußgelder. Häufig fehlt jede Transparenz über Speicherort, Auftragsverarbeiter und Löschfristen. Genau diese Punkte verlangt die DSGVO verbindlich.

Typische Beispiele aus dem Alltag: US-basierte Umfragetools im Personalwesen, kostenlose CRM-Apps unbekannter Anbieter oder externe KI-Dienste, in die Verträge und Kundendaten eingegeben werden.

Versteckte Kosten und Effizienzverluste

Schatten-IT ist nicht nur ein Sicherheitsthema, sondern auch ein Kostenthema. Doppelte Lizenzen, vergessene Cloud-Abos und unkoordinierte Tool-Landschaften treiben die IT-Ausgaben in die Höhe. Außerdem leidet die strategische Planung, weil das tatsächliche Ausgabenbild fehlt.

Risiken im Überblick: Schatten-IT vs. Microsoft 365 Antwort

Die gute Nachricht: Viele der genannten Risiken lassen sich mit den richtigen Microsoft 365 Werkzeugen erheblich reduzieren. Die folgende Übersicht stellt zentrale Risiken der Schatten-IT den passenden M365 Funktionen gegenüber:

| Risiko durch Schatten-IT | Konkrete Folge | Antwort in Microsoft 365 |

| Unbekannte Cloud-Apps im Einsatz | Kein Sicherheitsmonitoring | Defender for Cloud Apps (CASB) |

| Unsichere Identitäten und Logins | Account-Übernahmen, Datendiebstahl | Entra ID mit MFA und Conditional Access |

| Unverwaltete Endgeräte | Malware, Datenabfluss bei Verlust | Microsoft Intune und Defender for Business |

| Datenupload zu fremden Diensten | DSGVO-Verstoß, Know-how Verlust | Microsoft Purview DLP |

| Phishing über fremde E-Mail-Tools | Kontoübernahme, Ransomware | Defender for Office 365 |

Warum Geschäftsführung das Thema ernst nehmen muss

Schatten-IT ist kein operatives Detail. Sie ist ein strategisches Unternehmensrisiko mit direkter Wirkung auf Haftung, Bilanz und Reputation.

- Haftung: Bei groben DSGVO-Verstößen drohen Bußgelder. In schweren Fällen kann sogar persönliche Haftung der Geschäftsführung greifen.

- Finanzielle Schäden: Doppelte Lizenzen, ungenutzte Abos und Cyberangriffe schlagen direkt aufs Ergebnis.

- Reputation: Datenpannen werden öffentlich. Vertrauen von Kunden und Partnern lässt sich schwer wieder aufbauen.

- Strategiesignal: Wo Mitarbeitende eigene Lösungen suchen, fehlen offizielle. Schatten-IT zeigt also, wo die IT-Strategie nachschärfen muss.

Wichtig: Laut Microsoft Digital Defense Report 2025 entfielen zwischen Januar und Juni 2025 rund 3,3 Prozent aller beobachteten Cyberangriffe auf Deutschland. Deutsche Unternehmen stehen also klar im Fokus.

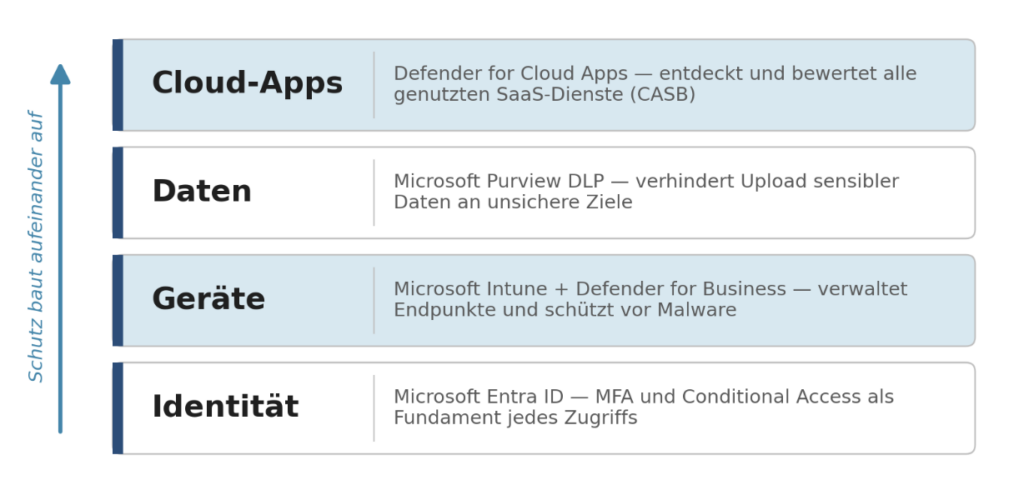

Schatten-IT stoppen mit Microsoft 365: Die vier Bausteine

Schatten-IT stoppen funktioniert nur ganzheitlich. Technik, Prozesse und Kultur müssen zusammenspielen. Microsoft 365 liefert das technische Fundament dazu.

1. Transparenz schaffen mit Defender for Cloud Apps

Steuern lässt sich nur, was sichtbar ist. Microsoft Defender for Cloud Apps erkennt automatisch alle genutzten Cloud-Dienste, auch die nicht freigegebenen.

Der Katalog umfasst über 31.000 Apps, jede bewertet nach mehr als 90 Risikofaktoren. Jede entdeckte App erhält einen Risk Score. Riskante Anwendungen lassen sich anschließend direkt blockieren oder durch sichere Alternativen ersetzen.

Praxis-Tipp: Ergänzen Sie die technische Analyse durch Gespräche mit den Fachbereichen. Die Frage „Welche Tools nutzt ihr wirklich?“ liefert in einer No-Blame-Kultur oft mehr Erkenntnisse als jedes Discovery-Tool.

2. Identitäten und Zugriffe absichern mit Entra ID

Microsoft Entra ID ist das Herzstück der Zugangskontrolle. In Microsoft 365 Business Premium ist Entra ID Plan 1 enthalten und liefert damit Conditional Access. Damit lassen sich Zugriffe nach Gerät, Standort, App und Rolle steuern.

Die wichtigste Einzelmaßnahme bleibt MFA. Microsoft beziffert die Schutzwirkung auf über 99 Prozent gegenüber unberechtigten Zugriffsversuchen.

- Gerätebasiert: Zugriffe nur von Intune-registrierten und konformen Geräten zulassen.

- Standortbasiert: Anmeldungen aus unbekannten Regionen blockieren oder zusätzliche Verifikation fordern.

- App-basiert: Bestimmte Cloud-Apps nur unter definierten Bedingungen freigeben. Über Conditional Access App Control in Kombination mit Defender for Cloud Apps lassen sich Sitzungen unsicherer Apps in Echtzeit überwachen oder beschränken.

- Rollenbasiert: Heikle Aktionen wie Massenexporte oder Konfigurationsänderungen bleiben bestimmten Rollen vorbehalten.

3. Geräte sichern mit Intune und Defender for Business

Microsoft Intune sorgt dafür, dass nur verwaltete Geräte überhaupt Zugriff erhalten. App Protection Policies schützen Firmendaten zusätzlich auf privaten Endgeräten. Geht ein Gerät verloren, lassen sich Firmeninhalte gezielt löschen, ohne die privaten Daten anzutasten.

Defender for Business ergänzt diesen Schutz um klassischen Endpunkt- und Antivirenschutz für Windows, macOS und Mobilgeräte.

4. Daten schützen mit Microsoft Purview DLP

Microsoft Purview Data Loss Prevention erkennt und blockiert den Upload sensibler Daten an unsichere Ziele. Typische Szenarien sind Uploads zu Dropbox, WeTransfer oder fremden KI-Diensten. Endnutzer erhalten beim Blockieren eine klare Meldung im Browser, sodass die Maßnahme transparent bleibt.

Sichere Alternativen statt Verbote: M365 ersetzt typische Schatten-IT

Verbote allein wirken selten. Wirksamer ist es, offizielle Werkzeuge so gut bereitzustellen, dass die Versuchung gar nicht erst entsteht. Microsoft 365 deckt eine breite Palette an Anwendungsfällen ab, die viele Mitarbeitende sonst aus dem privaten Bereich kennen und ungeprüft ins Unternehmen tragen.

Die folgende Übersicht zeigt typische Schatten-IT-Tools und die Microsoft 365 Pendants, die sich im Unternehmenskontext sicher betreiben lassen.

| Typische Schatten-IT | Microsoft 365 Alternative | Vorteil |

| Dropbox, Google Drive, WeTransfer | OneDrive und SharePoint | Granular freigebbar, Ablauf- und Zugriffssteuerung im Tenant |

| WhatsApp, Slack für Teamchat | Microsoft Teams Chat | Verschlüsselt, DSGVO-konform, mit Compliance-Funktionen |

| Google Docs, Sheets, Slides | Word, Excel, PowerPoint Online | Echtzeit-Co-Authoring im Firmen-Tenant |

| Doodle für Terminumfragen | Microsoft Forms und Bookings | Direkte Anbindung an Outlook und Teams |

| Evernote, Notion für Notizen | Microsoft OneNote und Loop | Im Tenant verwaltet, mit Berechtigungen und DLP |

| Trello, Asana, Monday für Aufgaben | Microsoft Planner, To Do, Project | In Teams integriert. Hinweis: Project erfordert eine eigene SKU. |

| IFTTT, Zapier für Automatisierung | Microsoft Power Automate | Tiefe M365-Integration. Premium-Konnektoren benötigen Zusatzlizenz. |

| Prezi für Präsentationen | PowerPoint und Sway | Vorlagen, Co-Authoring, in den Tenant integriert |

| Interne Videoplattformen, externe Hoster | Microsoft Stream auf SharePoint | Videos im Tenant gespeichert, mit Berechtigungen und Suchindex |

| Externes Social Intranet, Workplace | Viva Engage | In M365 integriert, separate Lizenzanforderungen je nach Funktionsumfang |

| Externe KI-Tools | Microsoft 365 Copilot | DSGVO-Rahmen und EU-Datenresidenz möglich |

Erfolgsfaktoren für Enablement

Damit aus den offiziellen Alternativen tatsächlich gelebte Standards werden, braucht es mehr als die reine Bereitstellung. Vier Hebel haben sich besonders bewährt:

- Standardisierung mit Augenmaß: Klare Default-Tools für Chat, Dateiablage und Zusammenarbeit definieren, statt jedes Team eigene Lösungen wählen zu lassen.

- Schulungen und interne Werbung: Mitarbeitende kennen oft nur einen Bruchteil der Microsoft 365 Funktionen. Kurzformate, Champions in Fachbereichen und ein gepflegter interner Hilfebereich machen die Plattform sichtbar.

- Integration externer Apps: Wo eine externe Anwendung wirklich nötig ist, gehört sie über Entra Gallery oder den Azure Marketplace eingebunden. So bleiben Identität, Konditionalzugriff und Logging zentral, ohne dass Fachbereiche zu privaten Konten greifen.

- IT als Service-Broker: Ein leichtgewichtiges Self-Service-Portal für Tool-Anfragen verkürzt Wartezeiten. Wer schnell eine geprüfte Lösung erhält, weicht seltener auf Schatten-IT aus.

Mitarbeitende einbinden: Kultur als Erfolgsfaktor

Technik allein löst Schatten-IT nicht. Genauso wichtig sind Kommunikation und Kultur.

- No-Blame-Kultur: Wer Schatten-IT meldet, soll nicht sanktioniert werden. Eine zeitlich begrenzte „IT-Amnestie“ hat sich bewährt, um den Status quo offenzulegen.

- Schulungen mit Praxisbezug: Mitarbeitende brauchen konkrete Beispiele, etwa zum Thema Shadow AI. Wer vertrauliche Inhalte in fremde KI-Modelle eingibt, riskiert ungewollten Know-how-Abfluss.

- Fachbereiche als Partner: Regelmäßige Bedarfserhebungen verhindern, dass Teams selbst zur Lösung greifen.

- Klare rote Linien: Keine personenbezogenen Daten in ungeprüften Apps. Diese Grenzen gehören in Richtlinien und Trainings.

Microsoft 365 Business Premium: Die Empfehlung für den Mittelstand

Für die meisten mittelständischen Unternehmen ist Microsoft 365 Business Premium der richtige Einstieg, um Schatten-IT strukturiert in den Griff zu bekommen. Der Plan bündelt Identitäts-, Geräte- und Bedrohungsschutz in einem einzigen Paket. Damit lassen sich die wichtigsten Schatten-IT-Risiken bereits ohne Add-on adressieren.

Bereits in Business Premium enthalten sind unter anderem Entra ID Plan 1 mit Conditional Access und MFA, Microsoft Intune für die Geräteverwaltung, Defender for Business für den Endpunktschutz, Defender for Office 365 Plan 1 gegen Phishing sowie grundlegende Information-Protection-Funktionen. Für viele Unternehmen mit bis zu 300 Nutzern reicht dieses Paket aus, um Identitäten, Endgeräte und E-Mail-Verkehr abzusichern.

Praxis-Tipp: Wer Business Premium bereits lizenziert hat, nutzt häufig nur einen Bruchteil der enthaltenen Sicherheitsfunktionen. Eine saubere Konfiguration von Conditional Access, Intune und DLP hebt das vorhandene Schutzniveau spürbar, ganz ohne neue Lizenzkosten.

Fazit

Schatten-IT lässt sich nicht durch ein einzelnes Tool stoppen. Wer Schatten-IT stoppen will, kombiniert Sichtbarkeit, klare Richtlinien, sichere Alternativen und eine offene Unternehmenskultur. Microsoft 365 liefert dafür die Plattform, CodeKlar bringt die Erfahrung, sie sauber zu orchestrieren. Entscheidend ist der Schritt vom „Verbieten“ hin zum „Ermöglichen mit klaren Leitplanken“. Genau dort entsteht der Hebel zwischen Sicherheit und Produktivität.

Jetzt Schatten-IT strukturiert in den Griff bekommen

Wissen Sie, wie viele Cloud-Apps in Ihrem Unternehmen tatsächlich genutzt werden? Und wo sensible Daten heute landen?

Unser Angebot: Wir starten mit einer kompakten Analyse Ihrer aktuellen Microsoft 365 Umgebung und zeigen, wo Schatten-IT entsteht, welche Risiken am dringendsten sind und wie sich die Situation mit Ihren bestehenden Lizenzen oder einem gezielten Upgrade entschärfen lässt. Sie erhalten einen festen Ansprechpartner, klare Empfehlungen und einen umsetzbaren Fahrplan.

Jetzt Beratung anfragenSprechen Sie mit uns. Vereinbaren Sie jetzt Ihr unverbindliches Erstgespräch und holen Sie sich die Kontrolle über Ihre Cloud-Landschaft zurück.