Das Wichtigste in Kürze

- Was ist MFA? Bei der Multi-Faktor-Authentifizierung kommt zum Passwort ein zweiter Nachweis hinzu, etwa eine Bestätigung in einer App. Erst beide Faktoren zusammen öffnen das Konto.

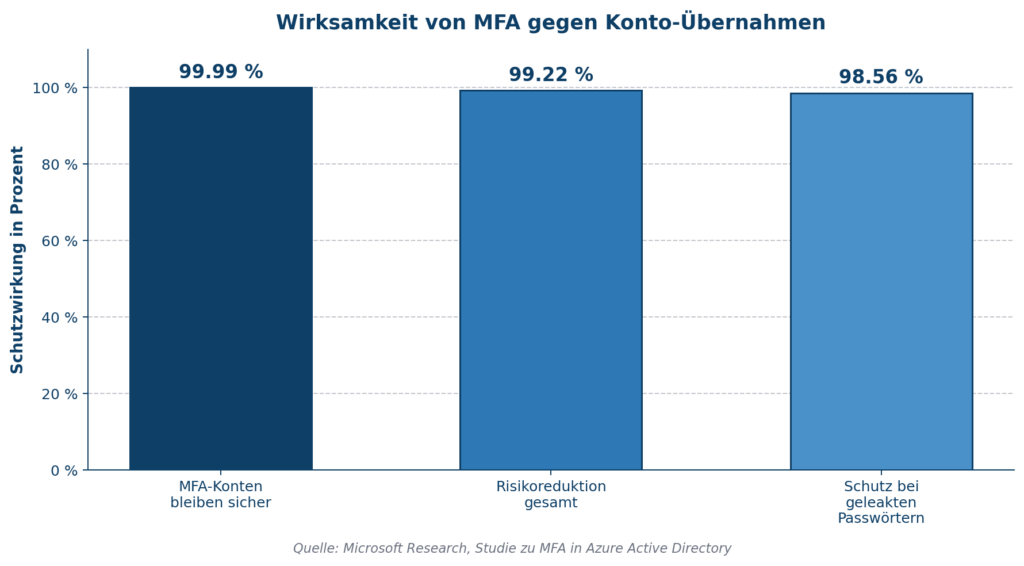

- Warum jetzt? Laut Microsoft Research blockiert MFA über 99,2 Prozent der Konto-Übernahmen, das ist die wirksamste Einzelmaßnahme gegen Phishing und Passwortdiebstahl.

- Microsoft 365 bringt MFA mit: Alle Microsoft 365 Pläne enthalten MFA und den Microsoft Authenticator ohne Aufpreis. Microsoft schaltet MFA für neue Tenants inzwischen standardmäßig scharf.

- Pflicht statt Kür: Mit dem NIS-2-Umsetzungsgesetz wird MFA für viele Unternehmen verbindlich. Auch die DSGVO fordert sie als „Stand der Technik“.

- Schneller Einstieg: Mit Sicherheitsstandards oder Conditional Access lässt sich MFA in Microsoft 365 schrittweise und mitarbeiterfreundlich aktivieren.

- Einwände lassen sich entkräften: „Zu kompliziert“, „Bremst die Arbeit“, „Brauchen wir nicht“. In der Praxis verschwindet der Mehraufwand nach wenigen Tagen, der Sicherheitsgewinn bleibt.

- CodeKlar als Partner: CodeKlar begleitet KMU bei Konzept, Rollout und Mitarbeiterschulung rund um MFA und Microsoft 365 Sicherheit, von der Risikoanalyse bis zum dauerhaften Betrieb.

Was ist MFA? Multi-Faktor-Authentifizierung einfach erklärt

Ein gestohlenes Passwort genügt, und Angreifer sitzen mitten in der Buchhaltung, im Mailpostfach der Geschäftsführung oder in der Kundenakte. Genau hier setzt MFA für Unternehmen an: Die Multi-Faktor-Authentifizierung schiebt vor jeden Login eine zweite Tür, die ein Passwortdieb nicht so einfach öffnen kann. Wer Microsoft 365 nutzt, hat die nötigen Bordmittel bereits an Bord, meist ohne Zusatzkosten.

Multi-Faktor-Authentifizierung bedeutet, dass ein Anmeldevorgang nicht mehr nur auf einem Passwort beruht. Stattdessen werden mindestens zwei voneinander unabhängige Nachweise verlangt. Der Fachausdruck dafür lautet „Faktoren“. MFA kombiniert mindestens zwei dieser drei Kategorien:

- Wissen: etwas, das nur die Person kennt, zum Beispiel ein Passwort oder eine PIN.

- Besitz: etwas, das nur die Person hat, zum Beispiel ein Smartphone mit einer Authenticator-App oder ein Hardware-Schlüssel.

- Inhärenz: etwas, das die Person ist, zum Beispiel ein Fingerabdruck oder ein Gesichtsscan.

Erst wenn der Anmeldung beide Faktoren vorliegen, öffnet sich das Konto. Wird das Passwort gestohlen, fehlt dem Angreifer immer noch der zweite Faktor. Das BSI empfiehlt MFA ausdrücklich als Schutz gegen Abhören, Manipulation und Phishing.

Grafik 1: Die drei Faktoren der Multi-Faktor-Authentifizierung

Praxis-Tipp: Reden Sie im Unternehmen nicht von „Zwei-Faktor-Authentifizierung“ und „Multi-Faktor“ getrennt. Für die Belegschaft ist beides das gleiche Prinzip: Passwort plus zweite Bestätigung.

Warum MFA heute unverzichtbar für die IT-Sicherheit ist

Passwörter allein sind seit Jahren keine ausreichende Sicherheitsmaßnahme mehr. Daten aus Microsofts Digital Defense Report zeigen, dass mehrere zehn Milliarden Passwortangriffe pro Monat auf Cloud-Konten zielen. Angreifer probieren gestohlene Zugangsdaten in großem Maßstab durch und kombinieren sie mit Phishing-Mails, die durch Künstliche Intelligenz täuschend echt wirken.

Die zentrale Zahl, die Entscheider kennen sollten, stammt aus einer Microsoft-Untersuchung anhand realer Anmeldedaten in Azure Active Directory: MFA reduziert das Risiko einer Konto-Übernahme um 99,22 Prozent über die Gesamtnutzerschaft und um 98,56 Prozent, selbst wenn das Passwort bereits geleakt ist. Anders gesagt: MFA fängt fast alle automatisierten Angriffe ab, mit denen Cyberkriminelle ihre Lieblingsziele attackieren.

Grafik 2: Wirksamkeit von MFA – Microsoft Research Daten

Risiken ohne MFA: Was Unternehmen ohne zweite Tür wirklich riskieren

Ohne MFA reicht ein einziges erbeutetes Passwort, um in das Unternehmensnetz zu gelangen. Wie das in der Praxis passiert, zeigt sich immer wieder:

- Phishing-Mails: Eine täuschend echte Login-Seite fordert das Microsoft 365 Passwort an. Ohne MFA hat der Angreifer das Konto. Mit MFA bricht der Angriff am zweiten Faktor ab.

- Passwortdiebstahl durch Datenlecks: Mitarbeiter nutzen ein dienstliches Passwort auch privat. Wird ein privater Dienst gehackt, landet das Passwort in einer der bekannten Leak-Datenbanken und wird systematisch gegen Microsoft 365 ausprobiert.

- Password Spraying: Angreifer testen typische Passwörter wie „Firma2026!“ gegen viele Konten gleichzeitig. Ohne MFA reicht ein einziger Treffer.

- Übernommene Postfächer: Steht das Postfach offen, lesen Angreifer Rechnungen mit, manipulieren IBANs auf ausgehenden Rechnungen oder verschicken im Namen der Geschäftsführung Zahlungsaufforderungen.

Der Schaden ist meist nicht der direkte Verlust eines Kontos, sondern die Folgekosten: Rechnungsbetrug, gesperrte Systeme nach Ransomware, Meldepflichten an die Aufsichtsbehörde, verlorenes Vertrauen bei Kunden. In vielen Schadensfällen, die in den letzten Jahren öffentlich wurden, hätte konsequente MFA den Angriff im ersten Schritt gestoppt.

Der Haken: Klassische Antivirus-Lösungen und Spamfilter helfen gegen Phishing nur begrenzt. Sobald der Mitarbeiter sein Passwort auf einer gefälschten Seite eingibt, sind technische Schutzmaßnahmen oft zu spät. Die zweite Hürde, der MFA-Faktor, ist dann der entscheidende Schutzwall.

Wie MFA in Microsoft 365 funktioniert

Microsoft 365 bringt alle Bausteine für MFA bereits mit. Der Identitätsdienst dahinter heißt heute Microsoft Entra ID (ehemals Azure Active Directory). Er steuert, wer sich wie an Outlook, Teams, SharePoint und allen weiteren Microsoft 365 Diensten anmelden darf.

Der Ablauf in der Praxis ist denkbar einfach:

- Der Mitarbeiter ruft Outlook im Browser oder die Teams-App auf.

- Er gibt wie gewohnt Benutzername und Passwort ein.

- Microsoft Entra ID prüft die Anmeldung und verlangt einen zweiten Faktor.

- Auf dem Smartphone erscheint eine Push-Benachrichtigung der Microsoft Authenticator App mit einer Nummer.

- Der Mitarbeiter tippt die Nummer auf seinem Smartphone ein, bestätigt mit Gesichtserkennung oder Fingerabdruck, fertig.

Nach erfolgreicher Anmeldung bleibt der Zugriff für eine festgelegte Zeit gültig. Häufig fragt Microsoft 365 erst dann wieder nach dem zweiten Faktor, wenn sich etwas an der Anmeldesituation ändert: neues Gerät, fremdes Land, ungewöhnlicher Zeitpunkt. Das nennt Microsoft risikobasierte Authentifizierung und ist Teil des Sicherheitsmodells, das Microsoft auf Basis weltweiter Bedrohungsdaten betreibt.

Microsoft Authenticator: Die empfohlene Methode für KMU

Der Microsoft Authenticator ist die von Microsoft bevorzugte App für MFA. Sie ist kostenlos für iOS und Android verfügbar und unterstützt mehrere Verfahren in einer App:

- Push-Benachrichtigung mit Number Matching: Sicherer Standard. Der Nutzer sieht im Anmeldefenster eine zweistellige Zahl und tippt sie in der App ein. Das verhindert versehentliche Bestätigungen bei sogenannten „MFA-Müdigkeits-Angriffen“.

- Passwortlose Anmeldung: Statt eines Passworts genügt die Bestätigung in der App. Das ist bequemer und sicherer.

- Passkeys (FIDO2): Microsoft Authenticator dient als phishing-resistenter Passkey-Speicher. Diese Methode gilt heute als Goldstandard.

- Zeitbasierte Einmalpasswörter (TOTP): Sechsstellige Codes, falls kein mobiler Datenzugriff verfügbar ist.

Tipp: Microsoft setzt seit 2023 die Number Matching-Methode in vielen Tenants automatisch aktiv, um klassische Push-Bombing-Angriffe zu unterbinden. In neuen Microsoft 365 Umgebungen ist sie Standard.

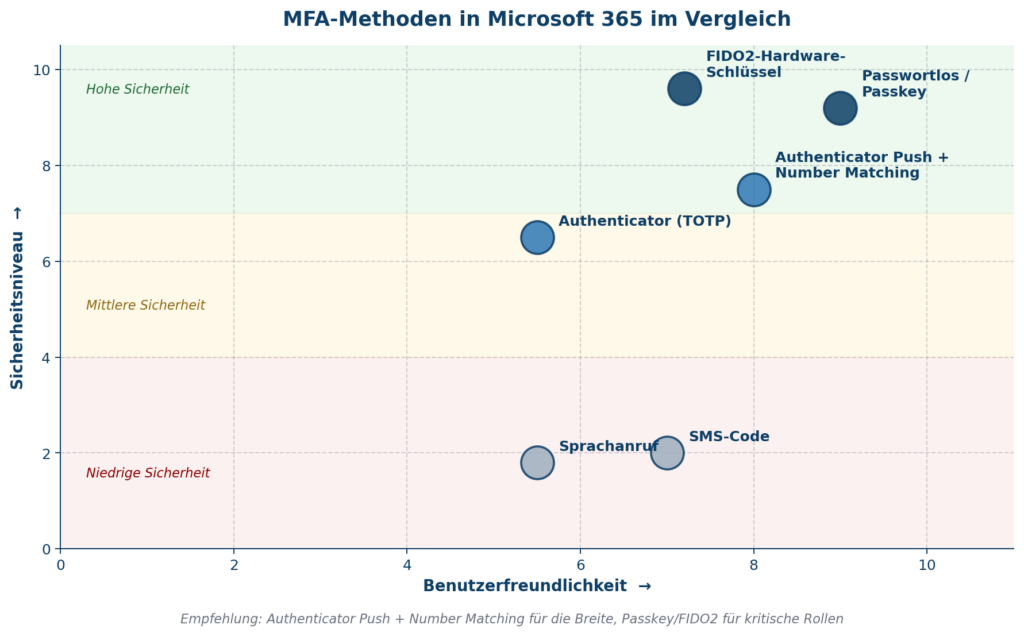

MFA-Methoden im Microsoft 365 Vergleich

Nicht jede MFA-Methode bietet das gleiche Schutzniveau. Die folgende Übersicht ordnet die wichtigsten Verfahren ein, die Microsoft 365 unterstützt.

| MFA-Methode | Sicherheitsniveau | Benutzerfreundlichkeit | Empfehlung für KMU |

| SMS-Code | Niedrig | Hoch | Nur als Notfalloption |

| Sprachanruf | Niedrig | Mittel | Nur als Notfalloption |

| Microsoft Authenticator Push + Number Matching | Hoch | Hoch | Standard für alle Mitarbeiter |

| Microsoft Authenticator TOTP-Code | Hoch | Mittel | Backup ohne Datenverbindung |

| Passwortlose Anmeldung mit Authenticator | Sehr hoch | Sehr hoch | Empfohlen für moderne Tenants |

| Passkey / FIDO2 (z. B. YubiKey, Windows Hello) | Sehr hoch | Hoch | Geschäftsführung, IT-Admins, sensible Rollen |

Grafik 3: MFA-Methoden in Microsoft 365 nach Sicherheit und Benutzerfreundlichkeit

Faustregel für die Entscheidung: Authenticator-App als Basis für die gesamte Belegschaft, FIDO2-Schlüssel oder Passkeys zusätzlich für Konten mit besonders kritischen Berechtigungen.

Microsoft 365 als sichere Basis: Warum die Plattform den Unterschied macht

Microsoft investiert nach eigenen Angaben jährlich rund 20 Milliarden US-Dollar in Cybersicherheit und beschäftigt mehr als 34.000 Sicherheits-Fachleute. Diese Sicherheit fließt direkt in Microsoft 365 ein und damit auch in MFA für Unternehmen. Mehrere Punkte machen die Plattform für KMU besonders wertvoll:

- Globale Bedrohungsdaten: Microsoft verarbeitet täglich über 78 Billionen Sicherheitssignale. Ungewöhnliche Logins werden so blitzschnell erkannt und zusätzlich abgesichert.

- Conditional Access: In Microsoft Entra ID lassen sich Regeln definieren, die MFA situationsabhängig auslösen, zum Beispiel nur bei Anmeldungen von außerhalb des Firmennetzwerks.

- DSGVO-konformes EU-Hosting: Microsoft 365 bietet die EU Data Boundary, sodass Identitätsdaten innerhalb der EU verbleiben.

- Phishing-resistente Verfahren inklusive: Passkeys und FIDO2 sind ohne Drittanbieter direkt in Microsoft 365 nutzbar.

- Standardmäßige Schutzfunktionen: Mit den Security Defaults lässt sich MFA in wenigen Klicks für den gesamten Tenant aktivieren, ohne Zusatzlizenzen.

In der Summe bietet Microsoft 365 eine Sicherheitsbasis, die KMU mit eigenen Mitteln nur mit hohem Aufwand erreichen würden. Diese Sicherheit nicht zu nutzen, wäre genau betrachtet ein vermeidbares Risiko.

Einfache Einstiegsmöglichkeiten in Microsoft 365

MFA in Microsoft 365 zu starten ist kein Großprojekt. Microsoft bietet drei Wege, die sich an Reifegrad und Lizenzumfang orientieren:

- Security Defaults: Voreingestellte Sicherheitsbasis, die für alle Konten MFA und weitere Schutzmaßnahmen erzwingt. Ideal für sehr kleine Unternehmen mit Microsoft 365 Business Basic oder Standard.

- Per-User MFA: Manuelle Aktivierung pro Nutzer. Funktional, aber weniger flexibel, da keine differenzierten Regeln möglich sind.

- Conditional Access: Regelbasierter Schutz mit fein abgestuften Bedingungen. Verfügbar ab Microsoft 365 Business Premium beziehungsweise mit Microsoft Entra ID P1 oder P2. Standard für mittelständische Unternehmen.

Praxis-Tipp: Wer den Wechsel zu Conditional Access plant, beginnt am besten mit den Standardrichtlinien („Security Default Policies“), die Microsoft inzwischen als Vorlage bereitstellt. Sie aktivieren MFA für Administratoren und Standardszenarien, ohne dass eine komplette Richtlinienlandschaft von null aufgebaut werden muss.

Typische Einwände im Unternehmen und wie sie sich entkräften lassen

In der Praxis tauchen rund um MFA immer wieder die gleichen Bedenken auf. Die folgende Übersicht zeigt die häufigsten Einwände und ordnet sie sachlich ein.

| Einwand | Realität | Antwort |

| „Das bremst die Mitarbeiter aus.“ | Die zusätzliche Bestätigung dauert wenige Sekunden, fällt meist nur einmal pro Tag oder Gerät an. | Mit risikobasierter Anmeldung fragt Microsoft 365 nur bei ungewöhnlichen Logins erneut nach. |

| „Wir sind zu klein für Hacker.“ | Automatisierte Angriffe zielen breit auf KMU, gerade weil sie schlechter geschützt sind. | Phishing-Wellen und Password Spraying treffen alle Microsoft 365 Konten weltweit. |

| „Wir haben kein Diensthandy für alle.“ | Microsoft Authenticator lässt sich auf privaten Smartphones nutzen. Alternativ kommen Hardware-Token zum Einsatz. | Für sensible Rollen gibt es FIDO2-Schlüssel ab rund 25 Euro pro Gerät. |

| „Wenn das Handy weg ist, kommt niemand mehr rein.“ | Microsoft 365 erlaubt mehrere registrierte Methoden pro Konto und Self-Service-Recovery. | Notfallpfade über Hardware-Token oder Backup-Codes lassen sich vorab definieren. |

| „Wir haben doch starke Passwörter.“ | Auch ein 16-stelliges Passwort wird im Phishing-Fall genauso preisgegeben wie ein schwaches. | MFA schützt unabhängig von der Passwortqualität. |

| „Die Einrichtung ist zu kompliziert.“ | Die Einrichtung pro Mitarbeiter dauert rund fünf Minuten und lässt sich per Anleitung selbst erledigen. | CodeKlar liefert eine kurze Schritt-für-Schritt-Anleitung und begleitet das Onboarding. |

| „SMS reicht uns doch.“ | SMS-Codes lassen sich per SIM-Swapping oder über Adversary-in-the-Middle abfangen. | Microsoft Authenticator mit Number Matching ist sicherer und ebenfalls kostenlos. |

Fazit der Einwände: Keiner der Punkte hält einem Risiko-Nutzen-Vergleich stand. Die Mehrarbeit liegt im Sekundenbereich, der Schadensfall ohne MFA dagegen schnell im fünf- bis sechsstelligen Bereich.

Unser Ansatz bei CodeKlar

CodeKlar begleitet kleine und mittelständische Unternehmen bei der Einführung von MFA in Microsoft 365 in einem klar strukturierten Vorgehen:

- Bestandsaufnahme und Risikoanalyse Wir prüfen die aktuelle Microsoft 365 Konfiguration, identifizieren Konten ohne MFA, kritische Berechtigungen und Schatten-IT. Daraus entsteht eine priorisierte Liste der wichtigsten Schritte.

- Konzept und Methodenauswahl Gemeinsam wählen wir die passenden MFA-Methoden je Mitarbeitergruppe aus, Authenticator-App für die Breite, Passkeys oder FIDO2-Schlüssel für die Geschäftsführung und IT-Administration.

- Pilotphase mit Schlüsselpersonen Wir aktivieren MFA zuerst für IT, Geschäftsführung und Buchhaltung. So sammeln wir Erfahrungen, dokumentieren Stolpersteine und schaffen interne Multiplikatoren.

- Rollout in der Breite Anschließend wird MFA für die gesamte Belegschaft aktiviert, unterstützt durch eine verständliche Anleitung, kurze Schulungs-Slots und eine Hotline während der Einführungsphase.

- Härtung mit Conditional Access Wir hinterlegen risikobasierte Richtlinien, definieren Notfallzugänge, schalten Legacy-Authentifizierung ab und schließen typische Lücken wie freigegebene Postfächer.

- Dauerhafter Betrieb und Audit Wir überwachen die Anmelde-Logs, prüfen quartalsweise die Wirksamkeit, dokumentieren alles DSGVO-konform und passen Richtlinien an neue Bedrohungslagen an.

Fazit

MFA für Unternehmen ist heute keine optionale Sicherheitsmaßnahme mehr, sondern die wirksamste einzelne Stellschraube gegen Phishing, Passwortdiebstahl und Konto-Übernahmen. Wer Microsoft 365 nutzt, hat alle Werkzeuge bereits in der Hand: Microsoft Authenticator, Conditional Access und phishing-resistente Passkeys lassen sich ohne Zusatzlizenzen aktivieren. Die größte Hürde liegt nicht in der Technik, sondern darin, MFA endlich konsequent und für die gesamte Belegschaft auszurollen. Wer das in den nächsten Wochen angeht, ist bei NIS-2 und DSGVO auf der sicheren Seite und reduziert das Schadensrisiko um über 99 Prozent.

Jetzt MFA in Microsoft 365 strukturiert einführen

Steht in Ihrem Unternehmen die Einführung oder Härtung von MFA an? Möchten Sie sicherstellen, dass Microsoft 365 nicht nur „grundsätzlich abgesichert“ ist, sondern den Anforderungen von DSGVO und NIS-2 wirklich standhält?

Unser Angebot: CodeKlar übernimmt die komplette Einführung, von der Analyse der bestehenden Microsoft 365 Umgebung über die Auswahl der passenden MFA-Methoden bis zum Rollout in der Belegschaft. Sie erhalten einen dedizierten Ansprechpartner, eine verständliche Anleitung für Ihr Team und eine dauerhafte Betreuung, die Conditional Access und Sicherheitsrichtlinien aktuell hält.

Jetzt Beratung anfragenSprechen Sie mit uns über ein unverbindliches Erstgespräch und bringen Sie MFA in Ihrem Unternehmen in den nächsten 30 Tagen auf den aktuellen Stand der Technik.